Dans le monde numérique d'aujourd'hui, les données jouent un rôle essentiel dans nos vies personnelles et professionnelles. Avec l'avènement de l'Internet des objets (IoT), nos appareils et systèmes sont de plus en plus connectés, créant ainsi une quantité massive de données. Cette connectivité accrue soulève des préoccupations majeures en matière de sécurité des données. Il est donc crucial de comprendre l'importance de la sécurité des données dans l'ère de l'IoT.

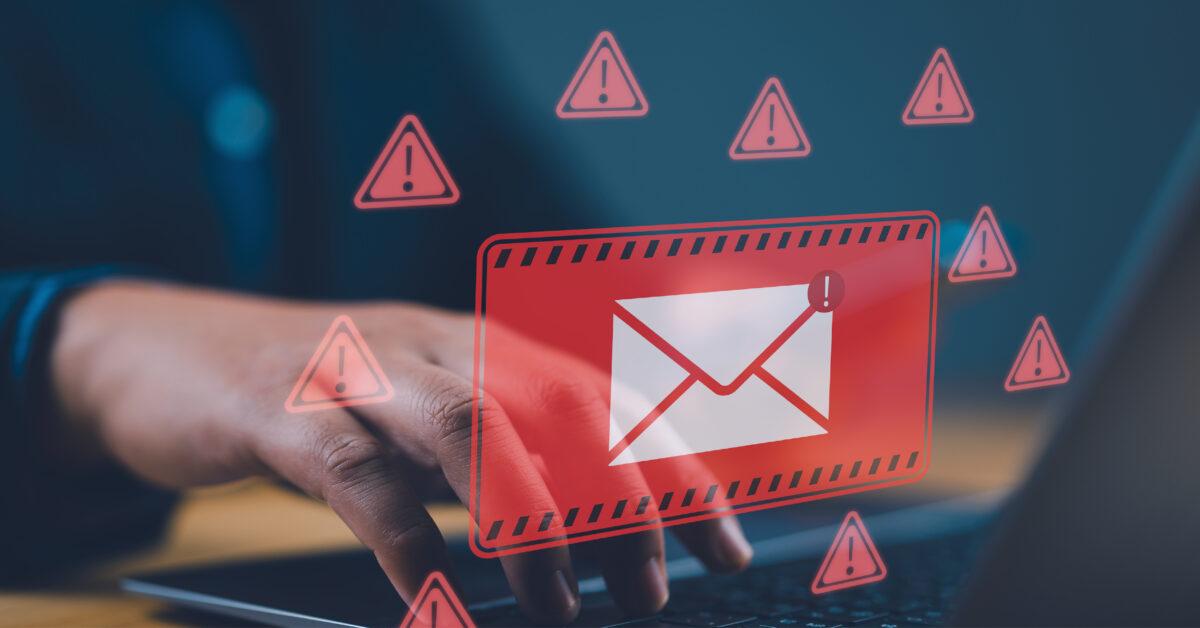

L'IoT, qui permet aux objets physiques d'être connectés et d'échanger des données, a révolutionné de nombreux secteurs tels que la santé, la domotique et les transports. Cependant, cette innovation technologique apporte également de nombreux défis en matière de sécurité. Les connexions constantes entre les appareils rendent les réseaux vulnérables à d'éventuelles attaques.

La sécurité des données dans l'IoT est primordiale pour plusieurs raisons. Tout d'abord, les données collectées par les appareils IoT peuvent être extrêmement sensibles. Par exemple, dans le domaine de la santé, les dispositifs médicaux connectés collectent des informations médicales précieuses. Ces données doivent être protégées pour éviter tout accès non autorisé ou toute utilisation malveillante.

De plus, la sécurité des données est nécessaire pour préserver la vie privée des utilisateurs. Les appareils IoT collectent souvent des données personnelles, telles que les habitudes de consommation, les préférences et les localisations. Sans une sécurité adéquate, ces informations peuvent être compromises, entraînant ainsi des conséquences néfastes pour les individus concernés.

En outre, la sécurité des données dans l'IoT contribue également à la protection des infrastructures critiques. Les systèmes tels que les réseaux électriques intelligents, les systèmes de transport et les infrastructures urbaines sont de plus en plus connectés via l'IoT. Une faille de sécurité dans ces systèmes pourrait entraîner des conséquences catastrophiques, mettant en danger la vie de nombreuses personnes.

Pour assurer la sécurité des données dans l'IoT, plusieurs mesures peuvent être mises en place. Tout d'abord, il est essentiel d'adopter des protocoles de communication sécurisés pour garantir que les données échangées entre les appareils sont cryptées et authentifiées. L'utilisation de mécanismes de chiffrement et de certificats numériques peut renforcer la sécurité des données.

De plus, il est important de déployer des solutions de détection d'intrusion avancées pour repérer rapidement toute activité suspecte sur le réseau. Des pare-feux et des systèmes de prévention...